ต่อไปนี้คือสรุปกลลวงหลัก ๆ ที่กำลังระบาดในปี 2024–2025 (และแนวโน้มปี 2025–2026) อธิบายวิธีการทำงาน, สัญญาณเตือน, ตัวอย่างเหตุการณ์จริง และวิธีป้องกัน/แก้ไขสำหรับบุคคลทั่วไปและธุรกิจ

1) Deepfake (ภาพ/เสียงปลอม) — โทรศัพท์หรือวิดีโอปลอมเพื่อหลอกขอเงินหรือข้อมูล

วิธีการ: ใช้ AI สร้างเสียงหรือวิดีโอให้เหมือนคนจริง (ญาติ, เจ้านาย, ผู้บริหาร) แล้วโทรขอโอนเงิน/ขอ OTP/ข่มขู่/เรียกค่าไถ่หรือสั่งจ่ายเงินผ่านพนักงาน

ตัวอย่างจริง: มีรายงาน CEO ถูกเลียนเสียงแล้วสั่งโอนเงินมูลค่ามหาศาล โดยใช้ เครื่องมือ AI ใหม่ ๆ ทำให้การสร้างวิดีโอ ทำให้ทำเสียงง่ายขึ้นและยิ่งน่ากลัวขึ้นในปี 2025.

.png)

.png)

2) เสียงไคล์มโคลน (AI-cloned voice) / Vishing (โทรหลอก) — รูปแบบย่อยของ deepfake

.png)

3) SIM-swap / OTP bots / ขโมย SMS (ย้ายซิม / ดักรหัส OTP)

วิธีการ: มิจฉาชีพโน้มน้าวโอเปอเรเตอร์ให้ย้ายเบอร์ของเหยื่อไปซิมของคนร้ายหรือใช้บอทดัก OTP จาก SMS — เมื่อได้เบอร์ เหล่าผู้ร้ายเข้าถึงบัญชีที่ผูกเบอร์ไว้ (ธนาคาร โซเชียลมีเดีย)

สัญญาณเตือน: ไม่มีสัญญาณเน็ตหรือ SMS ใช้งานไม่ได้อย่างกะทันหัน หรือได้รับ SMS แจ้งเปลี่ยนซิมโดยไม่รู้ตัว

การ ป้องกัน: อย่าใช้ SMS เป็น 2FA เดียว ให้ใช้แอป 2FA (Google Authenticator, Authy) หรือ hardware security key (FIDO2) ซึ่งก็หมายถึง อย่าใช้ระบบยืนยันตัวตนแบบสองขั้นตอน (Two-Factor Authentication หรือ 2FA) ที่ส่งรหัสผ่านครั้งเดียว (OTP) ผ่านทาง SMS เพียงอย่างเดียว

เพราะวิธีนี้ ไม่ปลอดภัยเพียงพอ อีกต่อไปในยุคปัจจุบัน

💡 อธิบายง่าย ๆ:

2FA (Two-Factor Authentication) คือ ระบบล็อกอินที่ต้องยืนยันตัวตน 2 ชั้น เช่น

1️⃣ รหัสผ่าน

2️⃣ รหัส OTP ที่ส่งมาทาง SMS หรือแอป

แต่ การรับรหัส OTP ทาง SMS เสี่ยงต่อการถูก ขโมยหรือดักจับ ได้ เช่น

🔐 วิธีที่ปลอดภัยกว่า:

แอปสร้างรหัส 6 หลัก (Authenticator Apps)

แอปเหล่านี้จะ สร้างรหัสยืนยัน (OTP) ขึ้นมาบนเครื่องของเราเอง โดย ไม่ต้องใช้ SMS หรืออินเทอร์เน็ต

รหัสจะเปลี่ยนทุก ๆ 30 วินาที — มิจฉาชีพจึงแทบไม่มีโอกาสแอบดูหรือขโมยได้

🔸 ตัวอย่างแอปยอดนิยม:

✅ ข้อดีของ Authenticator Apps

🔑 อุปกรณ์ยืนยันตัวตนจริง (Security Key / YubiKey)

คือ กุญแจจริงขนาดเล็ก (คล้ายแฟลชไดรฟ์) ที่ใช้เสียบกับคอมพิวเตอร์ หรือแตะกับโทรศัพท์เพื่อยืนยันตัวตน

นิยมใช้ในองค์กรใหญ่หรือผู้ที่ต้องการความปลอดภัยระดับสูงสุด

🔸 ตัวอย่าง:

YubiKey (ยูบิคีย์) — ผลิตโดยบริษัท Yubico

Titan Security Key (ของ Google)

✅ ข้อดีของ Security Key

4) Smishing / Phishing (อีเมล/ข้อความหลอก): เทคนิคอัจฉริยะด้วย AI

5) QR code / PromptPay / e-payment receipt scams (ภาพสลิป/QR ปลอม)

วิธีการ: มิจฉาชีพแสดงสลิปการชำระปลอมบนหน้าจอหรือใช้แอปปลอมสแกน QR ของร้านค้าเพื่อทำสลิปเทียม — พ่อค้าเชื่อว่าจ่ายแล้วแต่จริง ๆ ยังไม่เข้า หรือโจรใช้เทคนิคสร้างสลิปปลอมให้เหมือนจริง หรือบางครั้งใช้ตั้งการโอนเงินให้เข้าในวันถัดไป หลังจากสแกนแล้วก็ทำการยกเลิกการโอน

กรณีไทย: มีรายงานหลายพื้นที่พบการใช้สลิปปลอมหรือแอปปลอมหลอกร้านค้าในไทย (ข่าว/รายงานตั้งแต่ปลาย 2024–2025).

.png)

6) E-commerce / Marketplace Scams (ร้านค้าออนไลน์ปลอม, สินค้าไม่ส่ง)

วิธีการ: เว็บ/เพจที่ดูจริงแต่เป็นของปลอม โฆษณาราคาถูกมาก ล่อลวงให้โอนเงินก่อนโดยไม่มีระบบชำระกลาง หรือปล่อยให้รีวิวปลอมดูน่าเชื่อถือ หากเป็นร้านใหญ่ๆ ต้องสังเกตุว่าให้โอนเข้าบัญชีบริษัทหรือไม่ เพราะมิจฉาชีพมักให้โอนเข้าบัญชีบุคคล

สัญญาณเตือน: ราคาถูกมากกว่าปกติ, ช่องทางการชำระเป็นการโอนตรงหรือบัตรที่ไม่ปลอดภัย, ไม่มีข้อมูลบริษัทชัดเจน

ป้องกัน: ใช้ช่องทางชำระเงินที่มีการคุ้มครองผู้ซื้อ (escrow/บัตรเครดิต), อ่านรีวิวจากหลายแหล่ง, เช็คนโยบายคืนสินค้า

.png)

7) งานหลอก-สมัครงาน-หลอกโอนเงิน (Job scams)

วิธีการ: เสนอเงินเดือนสูง, ขอให้จ่ายค่าสมัคร/ค่าสัมมนา/ค่าธรรมเนียมแรกเข้า, หรือขอข้อมูลส่วนตัวสำคัญ (บัตรประชาชน บัญชีธนาคาร)

ป้องกัน: บริษัทจริงจะไม่เรียกเก็บค่าสมัครก่อนเริ่มงาน — ตรวจสอบหน้าเว็บไซต์องค์กรและรีวิวจากอดีตพนักงาน

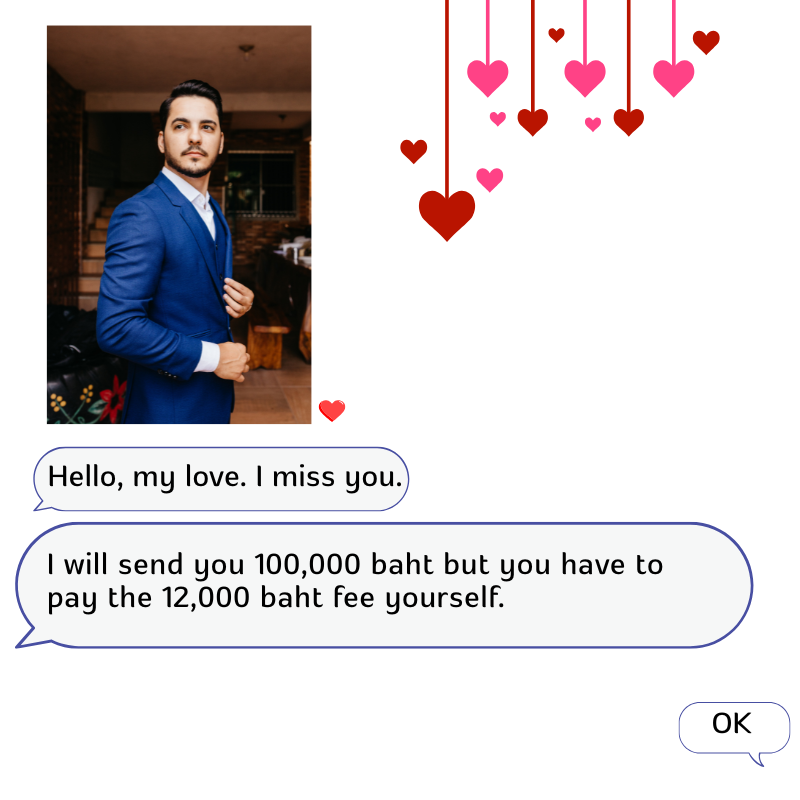

8) Romance / Social media scams (หลอกรักเพื่อขอเงิน)

วิธีการ: สร้างความสัมพันธ์บนแอปหาคู่/โซเชียล ทำทีมีปัญหา/ขอให้โอนเงิน ส่งเอกสารปลอมเพื่อเชื่อมความน่าเชื่อถือ

การป้องกัน: ระวังคนที่ขอเงินทันที, ไม่ส่งข้อมูลส่วนตัว, ตรวจสอบ reverse image search ของรูปโปรไฟล์

18 ซอย27 (บุญศิริ 2) ถนนสุขุมวิท ตำบลปากน้ำ อำเภอเมืองสมุทรปราการ จ.สมุทรปราการ 10270

ติดต่อฝ่ายบริการลูกค้า

ติดต่อฝ่ายบริการลูกค้า ค้นหาโปรแกรมทัวร์

ค้นหาโปรแกรมทัวร์ หน้าหลัก

หน้าหลัก ขอใบเสนอราคา

ขอใบเสนอราคา